|

تضامنًا مع حق الشعب الفلسطيني |

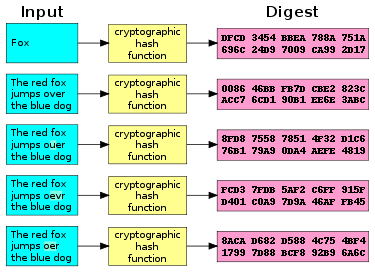

دالة تلبيد معمى

دالة التلبيد المعمى (بالإنجليزية: Cryptographic hash function) هي دالة هاش، بمعنى انها تأخذ أي عدد من قطع البيانات وتعيد سلسلة ثابتة الطول من البتات تسمى قيمة التلبيد المعماة، بحيث ان أي تغيير في البيانات الاصلية (عرضيا أو متعمدا) سوف يؤدي إلى تغيير كبير في قيمة هاش التشفيرية (باحتمال كبير جدا). عادة تسمى البيانات المعماة «الرسالة» ومقدار هاش التشفيري يسمى الخلاصة digest.

هذا النوع من الخوارزميات لا يحتاج إلى مفتاح تعمية لانه لا يستخدم لتشفير النصوص وانما للتأكد من ان محتوى الرسالة موثوق ولم يتم التعديل عليه. وذلك بمقارنة الخلاصة المرسلة مع الخلاصة المولدة من الرسالة المطلوب التأكد من صحة محتواها.

من الأمثلة على التلبيد المعمى خوارزميات إم دي5 وببر و SHA-1.

تمتلك دالة هاش التشفيرية المثالية اربع صفات اساسية:

- يمكن حساب خلاصة بسهولة لاي رسالة معطاة

- انه من غير الممكن توليد رسالة انطلاقا من خلاصة معطاة

- انه من غير الممكن تغيير رسالة من دون ان تتغير خلاصتها

- انه من غير الممكن توليد رسالتين لهما نفس الخلاصة [1]

لدالات التلبيد المعمى تطبيقات عديدة في مجال أمن المعلومات، وخصوصا في الامضاءات الرقمية، رموز استيقان الرسائل MAC, وانواع الاستيقان الأخرى لاكتشاف المعلومات المكررة أو ملفات الكيانات [1]

الخصائص

صممت أغلب دوال التلبيد المعمى لتأخذ سلسلة من المحارف من أي طول وتعيد قيمة هاش ثابتة الطول يجب أن نقاوم دالة تلبيد المعمى كل أنواع هجوم تحليل التعمية المعروفة. وبالحد الأدنى يجب ان تتمتع بالخصائص التالية:

- مقاومة العكس أو Preimage resistance

- بفرض قيمة رمز ملبَّد يجب ان يكون من الصعب ايجاد رسالة بحيث يكون .

يرتبط هذا المبدأ ب الدالات وحيدة الاتجاه أو غير العكوسة. الدالات التي تفتقر لهذه الصفة تكون معرضة لهجوم العكس.

- مقاومة العكس الثاني أو Second-preimage resistance

- بفرض وجود دخل أو ورودي يجب ان يكون من الصعب ان نجد دخلا اخر حيث بحيث يكون .

يشار احيانا إلى هذه الخاصية بـِ مقاومة العكس الضعيف والدالات التي تفتقر لهذه الصفة تكون معرضة لهجوم العكس الثاني.

- مقاومة التصادم أو Collision resistance

- يجب ان يكون من الصعب ايجاد رسالتين مختلفتين و بحيث يكون .

يطلق على زوج كهذا تصادم الهاش. يشار احيانا إلى هذه الخاصية بـِ مقاومة العكس القوي. يجب ان يكون طول الرمز الملبَّد على الاقل ضعف الطول المطلوب لمقاومة العكس، والا فستوجد التصادمات ب هجوم عيد الميلاد أو Birthday attack.

تقتضي هذه الخصائص بأن العدو سيئ القصد لا يستطيع ان يستبدل أو يغير بيانات الدخل بدون تغيير خلاصتها. وبالتالي، فاذا كان لدينا سلسلتين تملكان نفس الخلاصة، فانه يمكن الاطمئنان بانهما متطابقتان.[2]

الدالة التي تملك هذه الخصائص ربما تكون ما تزال تملك خصائص غير مستحبة. إن دوال التلبيد المعمى الحالية معرضة لهجوم تمديد الطول: بفرض و ولكن ليس , باختيار مناسب يمكن للمهاجم ان يحسب بحيث تعني الوصل. يمكن استخدام هذه الخاصة لكسر طرق الاستيقان الاولية التي تعتمد على دوال التلبيد. ان تركيب رمز مصادقة الرسالة استناداً على التجزئة هاش HMAC يتغلب على هذه المشاكل.[3]

انظر أيضًا

- برمجيات حاسوب

- امن الحاسوب

- التوقيع الالكتروني

- لعبة البوكر العقلية

- رمز الاستجابة السريعة

- حماية أقراص الدفيدي من النسخ.

- دالة وحيدة الاتجاه

- تعمية تماثلية

المراجع

| في كومنز صور وملفات عن: دالة تلبيد معمى |